實戰記錄丨記一次SCADA數據采集異常的故障排查

17:35分,手機來電鈴聲響起,這是今天第37個電話!

按下接聽鍵:“張總,您好!根據我之前的建議目前狀況如何?”

代理商張總:“您好,王老師,關于SCADA數據采集異常的事情,按您給的問題排查建議,已經完成了現場檢查,目前懷疑是病毒導致的異常,由于該單位涉密,所以想請您帶專業設備到現場幫忙診斷故障原因……”

一、故障現象

2017年1月上線試運行的西南某省省會城市生活垃圾發電廠工況運行監控系統(SCADA)系統,主要是采集本市5個垃圾焚燒發電廠生產及工況運行數據,上傳至本市數字城管中心機房存儲、分析、集中展示,為本市數字城管提供城市管理參考和依據。系統自上線后一直運行正常,從4月初起,5個發電廠前端數采站出現監測數據時通時斷的故障情況,出現該故障時,PLC、上位機、實時數據庫、歷史數據庫、數采網關等設備服務工作正常。

二、故障排查分析

按照ANSI/ISA-95.00.01企業分層模型,工業控制企業的架構可以分為五層(Level 0-4):現場設備層、現場控制層、過程監控層、經營管理層以及企業管理層。發生故障時,過程監控層的監視控制、顯示系統、實時數據庫、通信處理等工作穩定,能正常對現場工作設備的監測及顯示。那么故障發生的范圍就可能在系統管理及監視控制的經營管理層面。在這層上,和該故障有關的資產包括:OPC服務器、前端數采站和承載數據傳輸的網絡。

確定可能引起故障問題的范圍及對象后,分別對可疑資產進行排查。

網絡分析:

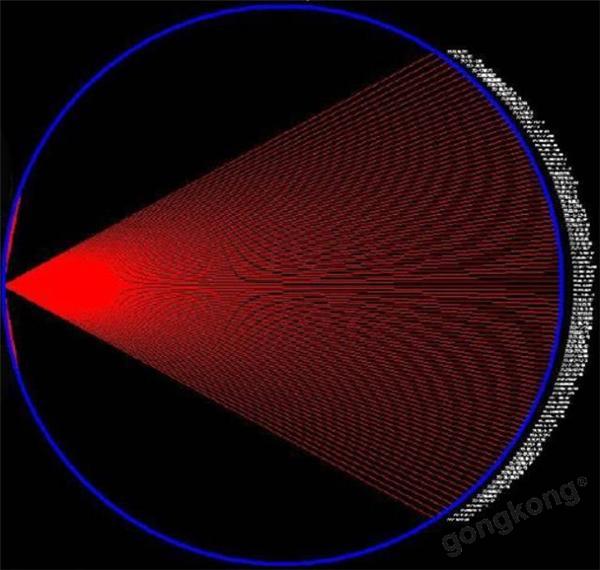

我們將安全臨檢系統接入OPC服務器及前端數采站所連接的交換機網絡鏡像口獲取工控流量進行分析。以下為接入示意圖:

通過臨檢系統展示的實時分析結果,我們發現該工控網絡中有明顯的異常連接,源IP地址的20000多個不同端口與同一個目標IP的51000端口建立了連接,對源IP進行定位,確定IP對應的資產為前端數采站。以下為網絡連接示意圖。

前端數采站分析

為滿足監管部門及企業生產管理要求,發電廠把監管所需的底層數據通過OPC上傳給數采站,監管部門的監控系統直接從發電廠數采站的數據庫中進行抽取。

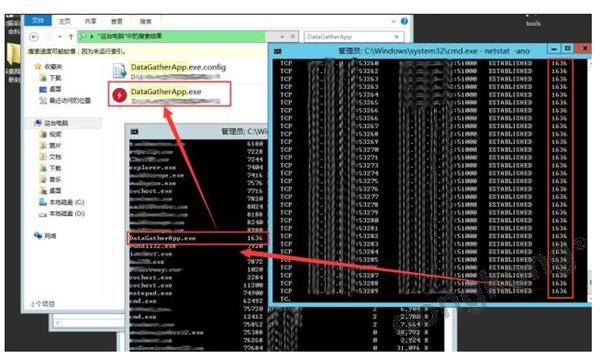

在數采站我們查看了網絡連接、異常進程、注冊表、可疑賬戶、工控病毒等項,發現本機有大量異常的連接,該現象也與網絡流量分析所展示的情況一致。追蹤到建立連接的進程PID值為1636,據此定位到DatagatherApp.exe是產生異常連接的罪魁禍首,該程序是某廠家的數據采集代理客戶端。

導致SCADA數據采集異常分析

導致SCADA數據采集異常分析

代理商所承建的SCADA前端數采站的數據采集應用程序工作端口為高位40000-50000間的隨機范圍,而某廠家4月份新裝在數采站的數采代理客戶端在運行后,會占用從40000~65535的2萬多個端口與其數據接收服務器51000端口建立連接,那么就導致SCADA數據采集應用程序工作端口被占用,從而發生數據傳輸異常的情況。

三、故障事件總結

到此,SCADA數采異常故障排查工作應該結束了,但思考卻遠未結束:

監管部門通過互聯網環境從發電廠工控系統中采集數據,雖然不直接與PLC等現場控制層設備進行連接,但眾多威脅的客觀存在,這樣數據訪問途徑,會不會為工控系統帶來極大的風險呢?

已發生的工控安全事件中,很多現在都存在類似情況,如:2015年烏克蘭電廠遭受BLACKENERGY(黑暗力量)攻擊導致的大規模斷電事件;2016年01月28日,以色列電力供應系統遭受有史以來規模最大的網絡攻擊事件;2016年3月24日,伊朗黑客入侵紐約鮑曼水壩(Bowman Avenue Dam)防洪控制系統事件;2016年8月27日伊朗民防部門負責人Gholamreza Jalali向路透社透露,最近石化公司起火是網絡攻擊所致等等。

提交

突破14nm工藝壁壘:天準科技發布TB2000晶圓缺陷檢測裝備

2025 ITES | 帕西尼多維觸覺黑科技,驅動工業智能化新變革

展會現場 | 中國氫能展現場直擊

AI浪潮!汽車產業轉型升級大揭秘 看他們怎么做

聚焦第25屆合肥食品安全檢測技術高峰論壇 食企如何解鎖新動能?

投訴建議

投訴建議